ランサムウェアについて

ランサムウェアとは

ランサムウェアは機器、ネットワーク、データセンターに感染し、ユーザーや組織が身代金を支払うまで、システムをロックさせ使用できない状態にするタイプのマルウェアです。

ランサムウェアは通常、いくつかあるパターンのうち1つを使って実行されます。

Crypto ランサムウェアは、オペレーティングシステムに感染し、機器が起動できなくなるようにします。

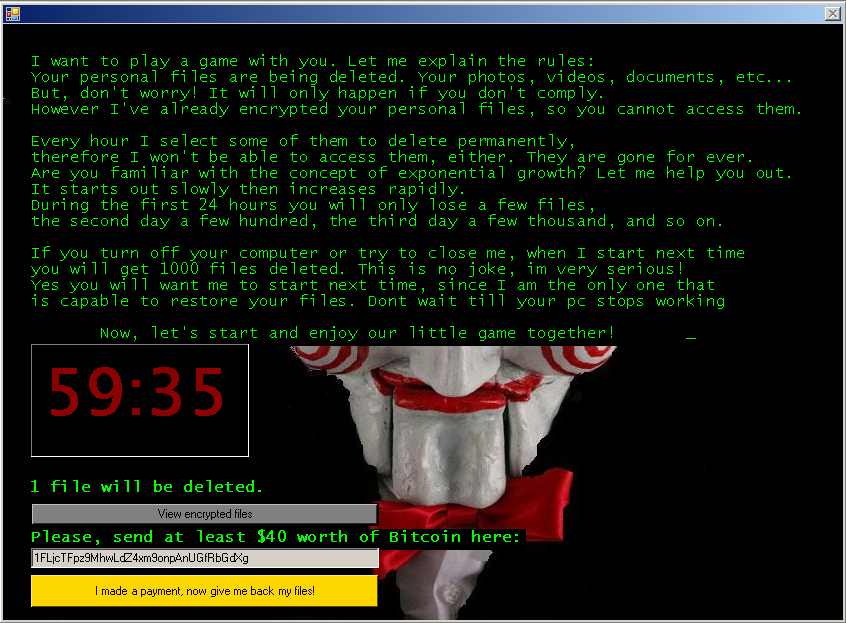

他にも、ドライブやファイル、ファイル名を暗号化するランサムウェアもあります。悪意のあるものにはタイマーが付いたバージョンもあり、身代金が支払われるまでファイルを削除していきます。

すべてにおいて言えるのは、ブロックした、あるいは暗号化したシステム、ファイル、データのロック解除や解放と引き換えに、身代金を支払うよう要求してくる、ということです。

出典:ランサムウェアから身を守るための10の措置

感染後、ユーザーの機器のスクリーン上に以下のようなメッセージが表示されるケースが多いということです。

WannaCry について

概要

2017年5月に世界各地で爆発的な被害を与えたワーム活動を行うランサムウェアです。*1

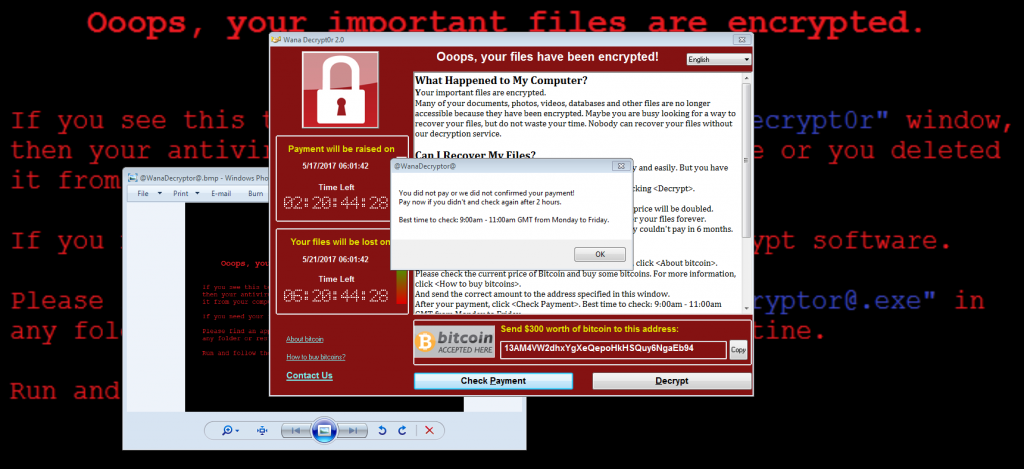

感染すると主要なデータファイルを暗号化し、解除するためにビットコインを支払うよう指示されます。

WannaCry 感染によるユーザ表示画面

感染経路

ランサムウェアのファイル自身は Windows 実行形式ファイルになります。メールや不正なウェブサイト経由で拡散しています。CVE-2017-0145(SMBv1の脆弱性)を利用して LAN 内、そしてインターネット上のランダムな宛先に対して広範囲に感染活動を広げます。

感染後の更なる感染活動が、大きな被害を生み出したポイントになっています。

WannaCry の被害状況(2017.6.28時点)

特徴

- ファイル共有機能の脆弱性が修正されていない Windows が対象

- ネットワークベースの攻撃、バックドア等を利用して、社内 LAN、インターネットを通じて拡散

- Tor*2を利用し、C2サーバへ接続

- 日本語を含む27の言語に対応した脅迫文

- Bitcoin で300~600米ドルを要求

- イギリスの医療機関やロシアを始め、世界中で感染被害が報告

- キルスイッチを搭載(詳細は以下のとおり)

対策

- Windows Update で MS17-010 (2017年3月公開) を適用する。

- SMBv1を無効化する。

- UTM をインターネットの出口に設置し、IPS、AntiVirus を有効にする。(インターネット側からの感染活動については、 ルータやファイアウォールで445ポートをブロックするだけで防げますが、ローカルからインターネットアクセスした際の戻りで発生する感染活動には対応できないため、推奨)

キルスイッチについて

WannaCry の活動を停止するトリガーをさします。トリガーは以下のドメインにアクセスできるかどうかです。

www[.]iuqerfsodp9ifjaposdfjhgosurijfaewrwergwea[.]com

WannaCry は、Windows 端末に感染後、上述のドメインにアクセスし、アクセスできなければ活動を開始。アクセスできる場合には活動を停止します。WannaCry が出回った当初は未登録のドメインだったので、IPアドレスが存在せず、感染が拡大しましたが、ある研究者が上記ドメインを取得したため、一部の環境を除いて無効化されたようです。

なぜ、ウィルス製作者がこのような機能を実装したか原因は不明ですが、サンドボックス回避のためと考えられています。(サンドボックスはウイルスが要求したアドレス解決に対して(未登録のドメインであっても)必ずダミー用サーバーのIPアドレスを返すため。)

参考:ITPro

以上